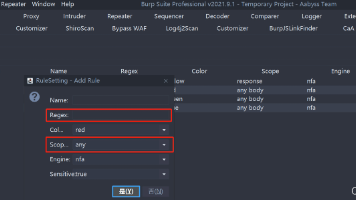

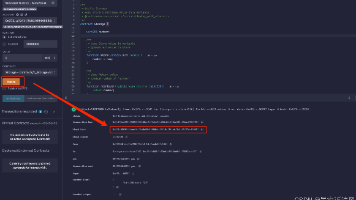

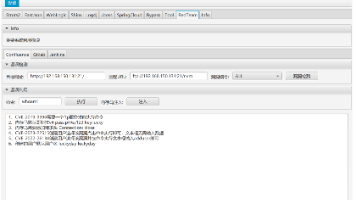

java漏洞集合工具(Struts2、Fastjson、Weblogic(xml)、Shiro、Log4j、Jboss、SpringCloud)

其中包含Struts2、Fastjson、Weblogic(xml)、Shiro、Log4j、Jboss、SpringCloud、等漏洞检测利用模块,及免杀webshell生成模块 Bypass、以及一些小工具模块等,由于图形化比较简明易懂,所以也不需要使用说明吧。注:开发环境8u181,此版本可稳定运行,太高 如8u281会出现部分功能失效,如shiro的链爆破,如果发现有问题,可通过cmd运行jar包观察报错,大部分是因为jdk版本导致的。最新版本已支持MAC和Windows,如有bug,烦请提出。